由于篇幅限制,我将提供一些扩展的代码示例,以进一步丰富您的博客文章内容。

JavaScript逆向工程关键点扩展

1. 逆向工程的初始化

- 配置开发环境,例如设置断点和监听网络请求。

// 在Chrome DevTools中设置断点

const devTools = chrome.devtools.inspectedWindow;

devTools.eval("debugger;", () => {

console.log('Debugger statement executed.');

});

// 监听网络请求

devTools.network.onRequestFinished.addListener((request) => {

if (request.request.url.includes('api.example.com')) {

console.log('API request finished:', request.request.url);

}

});

2. 分析代码

- 使用Source Map加载器理解混淆的源代码。

// 假设我们加载了一个包含Source Map的混淆文件

const sourceMap = require('source-map');

const fs = require('fs');

const sourceMapContent = fs.readFileSync('minified-file.js.map', 'utf8');

const smc = new sourceMap.SourceMapConsumer(sourceMapContent);

// 使用Source Map找到原始源代码位置

const originalPosition = smc.originalPositionFor({line: 2, column: 10});

console.log(originalPosition);

3. 栈的使用

- 利用

Error对象来模拟调用栈。

function A() {

function B() {

try {

throw new Error('Stack trace');

} catch (e) {

console.log(e.stack);

}

}

B();

}

A();

4. Hook和监测点

- 使用

Proxy来拦截和监测函数调用。

const originalFunction = someObject.someFunction;

someObject.someFunction = new Proxy(originalFunction, {

apply: function(target, thisArg, argumentsList) {

console.log('Function called', thisArg, argumentsList);

return Reflect.apply(target, thisArg, argumentsList);

}

});

5. AST反混淆

- 使用AST解析器来分析和重构代码。

const escodegen = require('escodegen');

const estreeWalker = require('estree-walker');

const ast = esprima.parseScript(code, { sourceType: 'module', tolerant: true });

estreeWalker.walk(ast, {

enter: function(node, parent) {

if (node.type === 'BinaryExpression' && node.operator === '+') {

// 重构代码逻辑

node.operator = '-';

}

}

});

const codeRewritten = escodegen.generate(ast);

console.log(codeRewritten);

6. 补环境框架

- 使用

jsdom来模拟复杂的DOM环境。

const { JSDOM } = require('jsdom');

const dom = new JSDOM(`

<html>

<head><title>Test</title></head>

<body>

<div id="test">Hello World!</div>

</body>

</html>

`);

global.document = dom.window.document;

global.window = dom.window;

// 现在可以使用DOM API

const element = document.getElementById('test');

console.log(element.textContent);

7. 代码注入和执行流程修改

- 使用IIFE(立即调用的函数表达式)来注入代码。

const originalFunction = function() {

console.log('Original function executed');

};

// 通过IIFE注入新代码

const modifiedFunction = (function() {

const newFunction = function() {

console.log('Modified function executed before');

originalFunction();

console.log('Modified function executed after');

};

return newFunction;

})();

modifiedFunction();

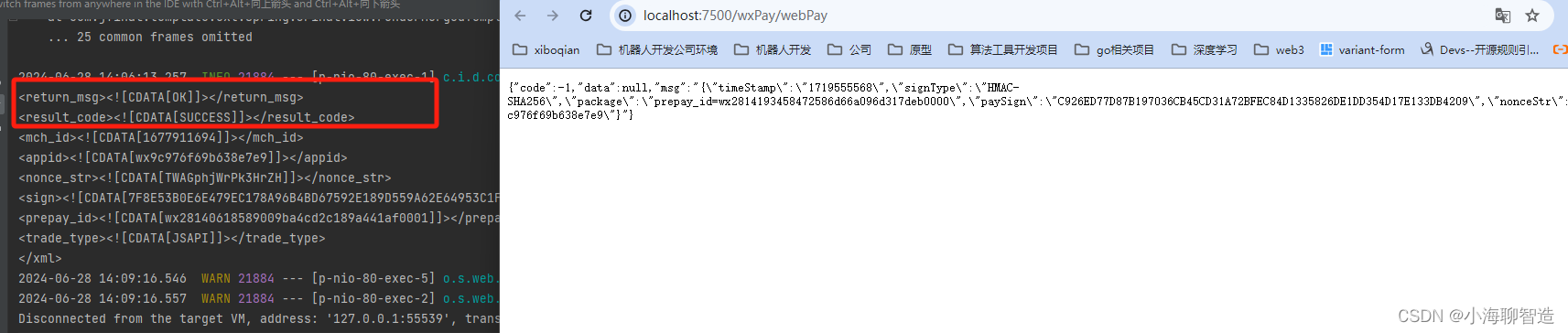

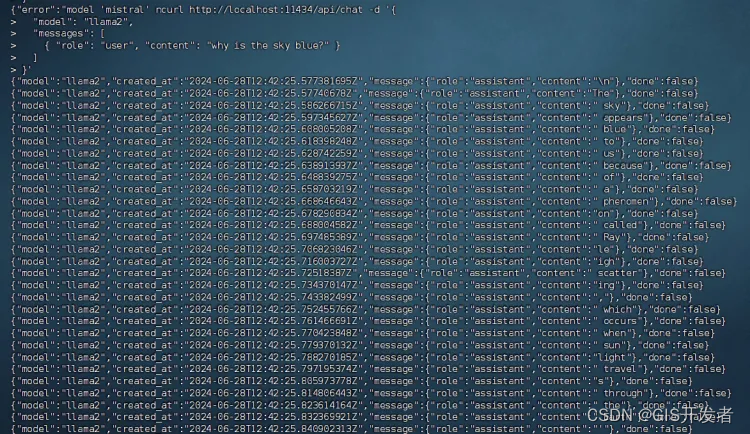

8. 网络请求分析

- 使用浏览器的开发者工具或自定义函数来分析和修改网络请求。

// 自定义函数来拦截和修改fetch请求

function interceptFetch(url, options) {

console.log('Intercepted fetch:', url, options);

// 可以修改请求或响应

return fetch(url, options);

}

const originalFetch = window.fetch;

window.fetch = (url, options) => {

return interceptFetch(url, options).then(response => {

// 可以处理响应

return response;

});

};

9. 寻找和利用漏洞

- 使用静态分析来寻找潜在的XSS漏洞。

function findXSS(code) {

const xssPattern = /(?<!\w)(javascript:|data:|vbscript:|mhtml:|file:)/i;

return xssPattern.test(code);

}

const potentiallyDangerousCode = "<script>alert('xss');</script>";

if (findXSS(potentiallyDangerousCode)) {

console.log('Potential XSS detected');

}

结论

JavaScript逆向工程是一个复杂的过程,涉及到代码分析、执行流程理解、环境模拟和安全漏洞挖掘等多个方面。逆向工程师需要具备深厚的编程知识、对JavaScript语言的深入理解以及熟练使用各种工具的能力。在进行逆向工程时,应始终遵守法律法规,只对授权的代码进行逆向分析,避免侵犯版权或违反相关法律。

注意

本博客文章的目的是教育和信息分享,不鼓励或支持任何非法的逆向工程活动。在进行逆向工程时,请确保您有权这么做,并且遵守所有相关的法律和政策。上述代码示例仅用于说明JavaScript逆向工程中的一些概念和方法,并不是一个完整的逆向工程实践指南。实际的逆向工程可能更加复杂,需要更多的专业知识和技术。